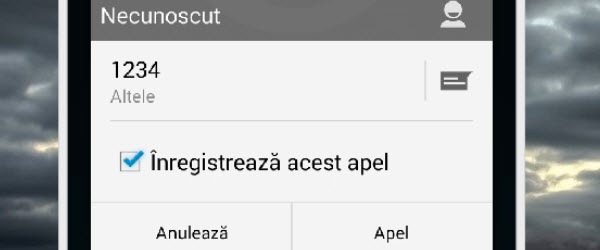

Hola amigos, en el tutorial de hoy veremos cómo grabar una llamada telefónica en teléfonos con sistema operativo Android. Desde un principio quiero decirles que para poner en práctica lo mostrado en este tutorial es necesario que su teléfono estar enraizado (tener raíz). Sobre lo que significa root o cómo rootear un teléfono inteligente, tenemos más ... [Leer más ...]

Grabación de conversaciones telefónicas en Android

Las medidas simples para asegurar y encriptar el tráfico de navegación

Hola amigos, en el tutorial de hoy veremos algunos consejos para una navegación más segura y tráfico encriptado al usar una red inalámbrica pública. Si en el tutorial de ayer sobre Wireshark, interceptando contraseñas en redes wi-fi gratuitas, mi colega Cristi te mostrará lo fácil que es para alguien interceptar los datos que ingresamos en un sitio, hoy ... [Leer más ...]

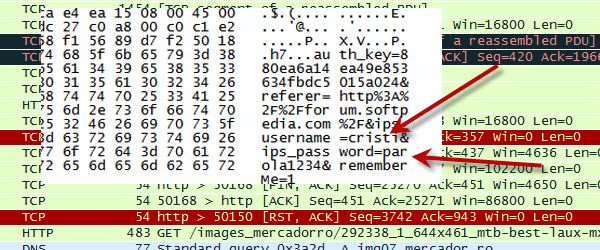

Wireshark, robando contraseñas en redes Wi-Fi gratis

Hoy haremos algo más especial, intentaremos interceptar los datos de inicio de sesión del navegador con la ayuda de un software extraordinario llamado Wireshark. Te mostraré lo fácil que puedes perder tu contraseña y nombre de usuario si los usas cuando estás conectado en las redes. Redes públicas. Estas redes son el objetivo favorito de los atacantes, capturan todo el tráfico ... [Leer más ...]

método de envenenamiento de DNS comúnmente utilizado por los piratas informáticos

El envenenamiento de DNS es un método mediante el cual los piratas informáticos dan la impresión de que han tomado el control de ciertos sitios conocidos o desconocidos. DNS es el protocolo que establece el vínculo entre el nombre de dominio y la dirección IP, porque cualquier sitio en este mundo tiene uno. O más direcciones IP. Cuando escribimos en el navegador "google.com", nuestra computadora tiene tres opciones para encontrar la dirección ... [Leer más ...]

Presa, monitorear y encontrar robado o perdido ordenador portátil o teléfono - video tutorial

Hola amigos, en el tutorial de hoy hablaremos de un software que nos ayudará a recuperar dispositivos perdidos o robados ya sea tableta Android, teléfono inteligente Android, iPhone con iOS, iPad, Netbook o Notebook con Windows o Linux, productos Apple con Mac OS sistema operativo Se trata de Prey, un proyecto de código abierto que nos ofrece software ... [Leer más ...]

Configuración de un sistema de vigilancia, parte 2, gestión y grabación de audio y video - tutorial de video

Hola amigos, hoy continuaré con la segunda parte de la serie dedicada a la videovigilancia, en el primer tutorial hablamos sobre la instalación de una cámara IP y hoy hablaremos sobre la gestión y grabación de la señal de video que emite la cámara IP. no tiene una cámara IP, puede convertir su teléfono en una cámara de vigilancia, o puede convertir su cámara web y computadora ... [Leer más ...]

CurrPorts nos ayuda a monitorear la red y descubrir la ip de aquellos con los que charlamos

Hola amigos, en el video tutorial de hoy les presentaré una aplicación para monitorear la red y especialmente el software que usa la conexión a internet, la aplicación se llama CurrPorts y es extremadamente amigable, incluso con usuarios sin experiencia. Muchos programas como este, CurrPorts tiene más ventajas en comparación con ... [Leer más ...]

Cómo averiguar el número de teléfono de la persona que nos llama con un número oculto - video tutorial

Hola amigos, en el tutorial de hoy veremos cómo podemos saber quién nos llama con un número oculto. Creo que no hay persona que no se haya enfrentado a semejante dilema. La mayoría de las personas han sufrido al menos una vez en su vida ser llamadas o ser olvidadas en medio de la noche por números desconocidos y aquellos que llaman con un número oculto, a menudo no conocen los límites y se vuelven ... [Leer más ...]

Cómo localizar y recuperar un teléfono móvil Android robado o perdido - tutorial de vídeo

Hola amigos, en el tutorial de hoy aprenderemos cómo podemos localizar y recuperar nuestro smartphone Android cuando lo perdemos o nos lo roban. Debido a que un teléfono inteligente generalmente tiene una antena inalámbrica y un módulo GPS, los desarrolladores de aplicaciones y las empresas de seguridad han pensado en usarlos para ayudar al cliente a encontrar su teléfono inteligente en [Leer más ...]

Seguridad en el navegador, como podemos ver los caracteres de las contraseñas bajo las estrellas - video tutorial

Hola amigos, en el tutorial de hoy hablaremos sobre seguridad, navegadores, contraseñas y cómo podemos ver la contraseña bajo las estrellas en los campos de contraseña cuando iniciamos sesión en sitios. ¿Cuándo es útil para nosotros poder ver los caracteres debajo de las estrellas ingresados en el campo de contraseña? Bueno, como todos sabemos, la mayoría de las personas crean cuentas tras cuentas, a veces solo para [Leer más ...]

Comentarios Recientes