¿De qué se trata esta revisión de video: Mikrotik hAP ax3 revisión excelente enrutador? Mikrotik hAP ax3 excelente revisión del enrutador - En esta revisión presento un enrutador WiFi 6 de Mikrotik modelo hAP ax3. Es parte de la clase AX1800 pero viene con algunas de las mejores especificaciones y algunas velocidades USB increíbles. ¿Qué es Mikrotik? Mikrotik es una empresa europea... [Leer más ...]

Revisión del enrutador Mikrotik hAP ax3 excelente: muy buena velocidad en USB

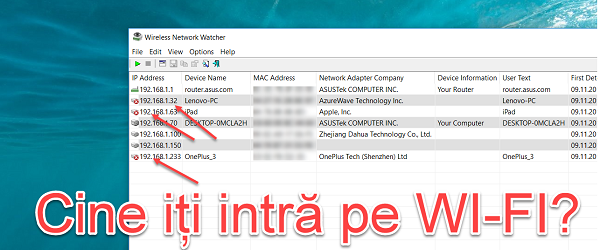

Quién se conecta ilegalmente en su red WI-FI

Quién se conecta ilegalmente en su red WI-FI La señal inalámbrica atraviesa las paredes de la casa. Cuando usamos una red Wi-Fi en nuestro hogar, debemos ser conscientes de que otras personas, vecinos o personas cercanas también pueden acceder a esa red inalámbrica. Mayor seguridad de la red Wi-Fi Ya hemos hablado en otras ocasiones de seguridad al iniciar sesión… [Leer más ...]

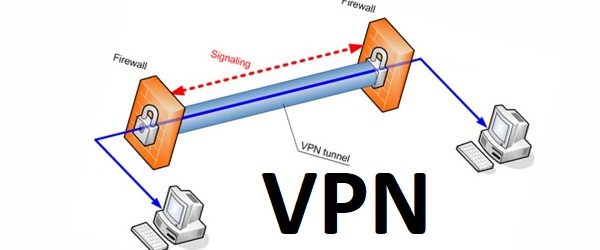

Android VPN Configuración VPN Router Asus servidor

Configuración de VPN de Android con el servidor VPN del enrutador Asus ¿Qué significa VPN? VPN proviene de la "Red Privada Virtual", es decir, una red privada virtual, una conexión que puede conectar de forma segura dos o varias computadoras de forma segura. Específicamente, la VPN crea un túnel seguro entre dos o más computadoras conectadas a Internet. ¿Para qué sirve la VPN? Con la ayuda … [Leer más ...]

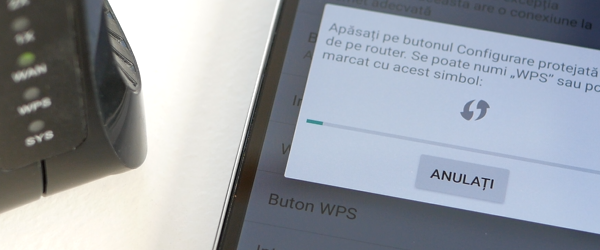

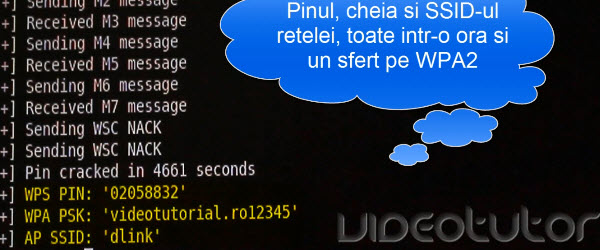

Conexión a un router WiFi sin contraseña

Este tutorial ejemplifica el método más simple de conectarse a un enrutador wifi seguro sin una contraseña de inicio de sesión. Es así de simple ... ¡Olvidé mi contraseña WIFi! Este es un ejemplo clásico: tiene su enrutador instalado durante varios años y simplemente olvidó su contraseña de conexión inalámbrica. 1. Puede restablecer el enrutador, pero no es tan bueno en redes como para ponerlo ... [Leer más ...]

Cómo descifrar cualquier contraseña de Wi-Fi, super rápida utilizando la ingeniería social

Cómo romper cualquier contraseña de Wi-Fi utilizando técnicas de ingeniería social. La ingeniería social es la técnica mediante la cual se manipula a individuos o grupos para lograr algo. El esquema de ingeniería social más reciente es el "método del accidente", donde el agresor explota el cuidado de la víctima para sus seres queridos, para obtener beneficios indebidos. [Leer más ...]

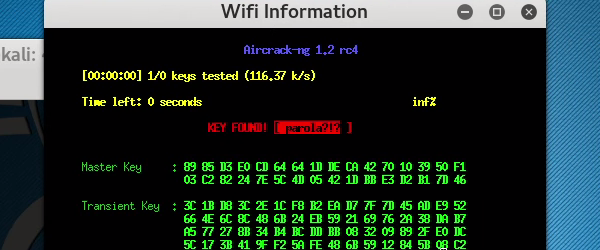

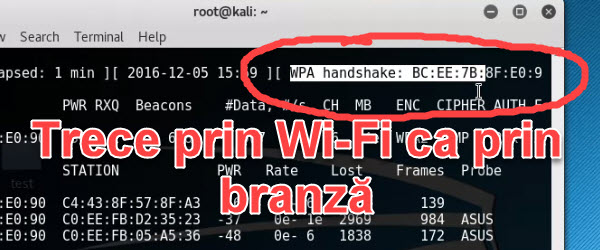

redes Wi-Fi se pueden romper con este adaptador USB y Kali

¡Las redes Wi-Fi pueden romperse! Es bien sabido que las redes Wi-Fi pueden romperse. Algunos más fáciles, otros más difíciles, pero al final todos se pueden romper si no tenemos el límite de tiempo. Un atacante con mucho tiempo disponible y cierto conocimiento, puede penetrar en tu red Wi-Fi y robar tus datos o peor aún, puede espiarlo sin saberlo. Como les mostré en el tutorial… [Leer más ...]

enrutador AC87U Asus con la mejor cobertura wifi

Asus, con AC87U encontró la receta para el enrutador perfecto; Potencia de procesamiento, potencia de transmisión, múltiples transmisiones, funciones de seguridad y muchas otras maravillas. El AC87U es actualmente el mejor enrutador en términos de rendimiento y características adicionales que no se encuentran en otros enrutadores. Asus AC87U tiene firmware AsusWRT, que es uno de los más [Leer más ...]

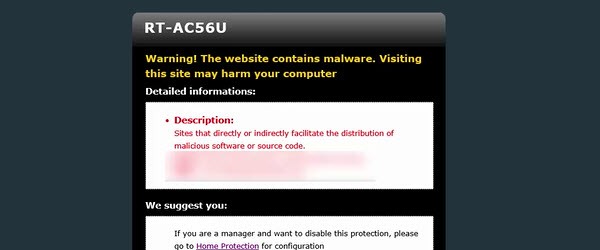

Antivirus enrutador Wi-Fi, seguridad de redes

Asus ha enriquecido los enrutadores de la noche a la mañana con una actualización de firmware que ofrece algunas características nuevas extremadamente útiles. Las nuevas características incluyen seguridad y administración de ancho de banda. Se llaman: 1. AI Protection (seguridad TrendMicro) 2. Adaptive QoS (administración del ancho de banda) Si no ha recibido la actualización, puede actualizar Merlin, un firmware personalizado para ... [Leer más ...]

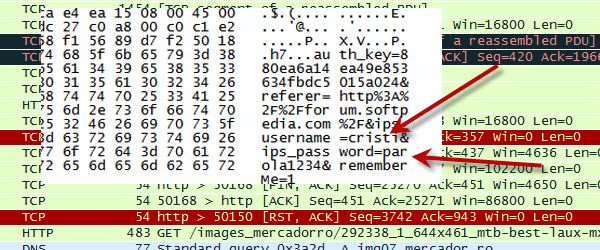

Wireshark, robando contraseñas en redes Wi-Fi gratis

Hoy haremos algo más especial, intentaremos interceptar los datos de inicio de sesión del navegador con la ayuda de un software extraordinario llamado Wireshark. Te mostraré lo fácil que puedes perder tu contraseña y nombre de usuario si los usas cuando estás conectado en las redes. Redes públicas. Estas redes son el objetivo favorito de los atacantes, capturan todo el tráfico ... [Leer más ...]

Cómo descifrar la contraseña inalámbrica WPA, WPA2 o WEP con BackTrack - video tutorial

Cómo romper la contraseña wifi (inalámbrica) o cómo pasar por la seguridad WPA, WPA2 y WEP con BackTrack. Hola amigos, en el tutorial de hoy continuaremos con la seguridad inalámbrica de la que hablamos en el último tutorial, hoy les mostraré cómo es fácil romper la seguridad de una red inalámbrica, ya sea que tengamos WEP, WPA o incluso WPA2. Para este tutorial hemos preparado un… [Leer más ...]

Comentarios Recientes