De qué trata el vídeo tutorial Imprimir o enviar un PDF de una sola página En este vídeo tutorial titulado Imprimir o enviar un PDF de una sola página veremos cómo enviar o imprimir una sola página de un documento PDF más largo sin necesidad de utilizar otras aplicaciones. ¡Deja de tomar fotografías en páginas digitales! Cuando quieras… [Leer más ...]

Imprima o envíe una sola página PDF, sin aplicaciones

Compras sin efectivo My Wallet Emag: también en los Días de la Moda

My Wallet Emag comprando sin dinero ¿De qué se trata el tutorial My Wallet Emag comprando sin dinero? En este video tutorial My Wallet Emag compras sin dinero, te presento a My Wallet. Esta es una nueva función de Emag y Fashion Days que le permitirá comprar productos incluso si no tiene dinero en su cuenta ¿Qué son Mis Carteras de Emag o... [Leer más ...]

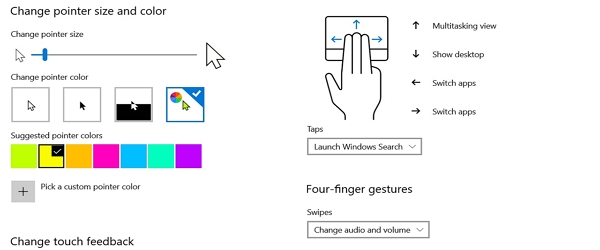

Personalice la configuración del mouse y el panel táctil de Windows: hágalos a su manera

De qué se trata el video tutorial Personalizar la configuración del mouse y el panel táctil de Windows En el video tutorial de hoy, llamado Personalizar la configuración del mouse y el panel táctil de Windows, le muestro la configuración que puede usar para personalizar el mouse y el panel táctil. Vamos a cambiar la forma en que el cursor del mouse, el comportamiento del mouse y el comportamiento del panel táctil, para un... [Leer más ...]

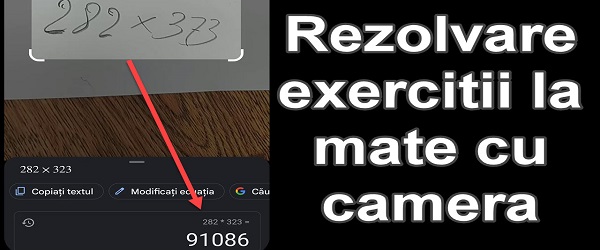

Resolver cálculos visualmente con Google Lens: resolver ejercicios matemáticos rápidamente

¿De qué trata el videotutorial Resolviendo cálculos visualmente con Google Lens? En el videotutorial Resolviendo cálculos visualmente con Google Lens, presento una de las funciones que Google Lens pone a nuestra disposición, la de resolver cálculos matemáticos visualmente. ¿Qué significa resolver cálculos matemáticos visualmente? Digamos que tenemos un ejercicio escrito en papel... [Leer más ...]

Código QR con marcación directa: en lugar de un número de teléfono en el parabrisas, en el estacionamiento

Código QR con Marcador ¿De qué trata el tutorial Código QR con Marcador Directo? Les voy a mostrar como hacer un Código QR con discado directo para cuando estacionamos en diferentes áreas, para que no nos confundamos. Haremos muy rápidamente un código QR para poner en el parabrisas, para que nos puedan llamar más rápido. ¿Qué es un código QR? El Código QR es un código que se esconde detrás... [Leer más ...]

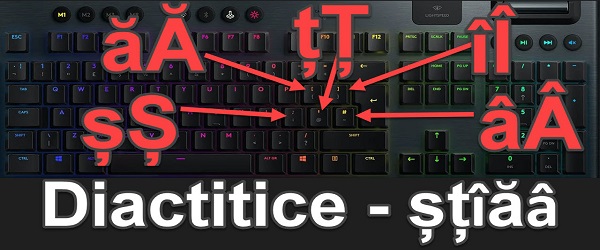

Escribir con signos diacríticos en teclados internacionales – â – ă – ȣȚ – îÎ – șȘ

¿De qué trata el tutorial Escritura con signos diacríticos en teclados internacionales? En el video tutorial Escribir con signos diacríticos en teclados internacionales, te muestro una mejor manera de escribir con signos diacríticos en teclados internacionales, como QWERTY US, QWERTY UK, etc. Es un método de software que se activa desde Windows y no requiere la instalación de ningún software... [Leer más ...]

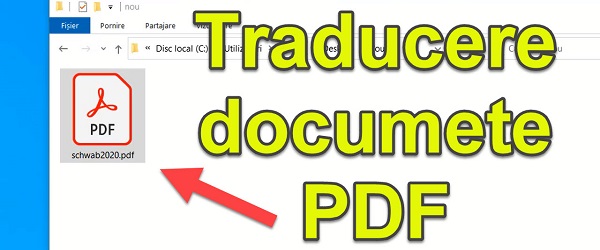

Cómo traducir un documento PDF - traducción gratuita de documentos

¿De qué trata el tutorial sobre cómo traducir un documento PDF? En este videotutorial verás cómo traducir un documento PDF. Es la forma más sencilla y rápida de traducir un documento PDF. ¿Cómo traducir un documento PDF completo? Debe tener el documento ya descargado en su PC o teléfono En su navegador, vaya a Google Translate (en ... [Leer más ...]

Importación de tablas de Excel impresas en el teléfono - OCR va a las tablas

Importación de tablas de Excel impresas a su teléfono ¿Qué es el video tutorial para importar tablas de Excel impresas a su teléfono? En estos tutoriales en vídeo "Importación de hojas de cálculo de Excel a su teléfono", le muestro cómo puede importar hojas de cálculo de Excel en papel a su Office. Importe tablas de Excel impresas a la aplicación de Office Lo que quiera [Leer más ...]

Copie el texto de las imágenes al teléfono: copie y pegue el texto de las imágenes

¿De qué trata el tutorial Copiar texto de imágenes en el teléfono? En el video tutorial Copiar texto de imágenes a su teléfono, le mostraré cómo copiar texto de imágenes. Me refiero a texto que no se puede copiar porque es parte de la imagen. Este procedimiento es útil cuando queremos copiar texto de imágenes en la red, [Leer más ...]

Aplicación de impresión de teléfono a través de USB - sin PC - solo USB

¿De qué trata el tutorial de la aplicación de impresión USB? En el tutorial de la aplicación de impresión de video en el teléfono a través de USB, le mostraré cómo puede imprimir documentos en la impresora sin una PC, solo con su teléfono. Verá cómo conectar su teléfono a la impresora con un cable USB OTG y una aplicación gratuita de Play Store. Por qué debería … [Leer más ...]

Comentarios Recientes